Quali vulnerabilità conoscete e potete eliminare?

I dati sensibili sono disponibili per il download a causa di una configurazione errata. Le connessioni criptate non sono necessariamente sicure. L'elettronica di consumo, l'archiviazione in rete e i sistemi di automazione domestica possono essere accessibili direttamente su Internet con poche o nessuna misura di sicurezza. Questi sono alcuni dei problemi rivelati dallo Swiss Vulnerability Report di quest'anno.

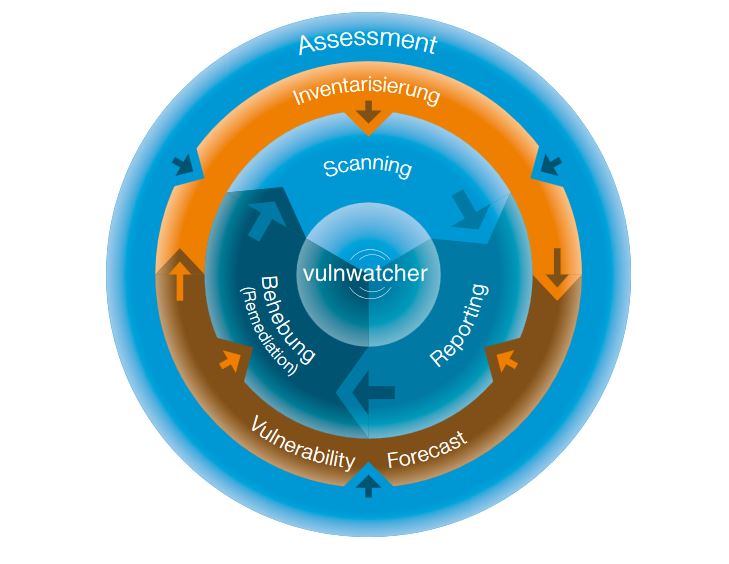

Per la quarta volta, First Security Technology AG (FST) pubblica il Rapporto sulla vulnerabilità della Svizzera (SVR). Il rapporto annuale per saperne di più sulla sicurezza del panorama Internet svizzero. FST è il produttore svizzero di sistemi di analisi delle vulnerabilità informatiche.

Le segnalazioni di aziende violate sono in forte aumento e non sembrano ancora aver raggiunto il loro picco. Nessun settore è al sicuro da questo fenomeno e le aziende che si suppone siano ben protette sono colpite tanto quanto le aziende più piccole che pensano che nulla possa essere loro sottratto. I criminali informatici, così come i servizi segreti, sfruttano le vulnerabilità per introdursi con successo nei sistemi informatici e abusare dei dati. Quando si parla di vulnerabilità, la prima cosa che viene in mente alla maggior parte delle persone è il produttore del software. La configurazione errata dei sistemi informatici, ad esempio l'utilizzo di password inesistenti o standard o l'offerta di servizi di cui non si è a conoscenza, si verifica più spesso di quanto si pensi.

Sfidare le password

I servizi e i dati offerti sono solitamente protetti da nomi utente e password. Se questi servizi non offrono vulnerabilità per aggirare l'autorizzazione, questa è sicura al massimo quanto la password scelta. Nel caso di FTP, è stato verificato quanti di essi consentono l'accesso senza password. Con oltre 2.600, equivalenti a 4,2%, ciò è possibile e la maggior parte di essi lo offre involontariamente perché non ha configurato correttamente i propri sistemi. Si stima che circa 10% di questi sistemi contengano dati sensibili come backup, dati dei clienti, documenti interni e persino dichiarazioni dei redditi. Il malware si diffonde anche attraverso questi archivi di file non protetti, memorizzandosi lì e aspettando di essere aperto.

I soliti sospetti sono il web e la posta elettronica

I servizi Web sono di gran lunga i servizi offerti più frequentemente. Il numero di servizi HTTPS è aumentato quest'anno. La variante criptata è stata trovata oltre 225.000 volte su Internet in Svizzera. Al contrario, la variante non criptata è scesa a meno di 180.000 unità. Si tratta di una chiara tendenza a rendere più sicure le connessioni su Internet attraverso la crittografia. La consapevolezza della sicurezza ha trovato spazio anche nei database. Oggi il numero di banche dati direttamente accessibili da Internet è molto inferiore.

Non tutta la crittografia è uguale

Gli ultimi due anni hanno dimostrato l'esistenza di una serie di vulnerabilità nella crittografia SSL e TLS, alcune delle quali hanno gravi conseguenze. Ci sono ancora 78.000 server vulnerabili su Poodle e 25.000 su Freak. In oltre 26.000 servizi, la chiave privata può essere letta utilizzando l'attacco Drown. Misurando inoltre l'uso multiplo degli stessi certificati su diversi servizi e server, diventa subito chiaro che, sfruttando Drown, sono disponibili le chiavi per decifrare la crittografia attualmente considerata infrangibile.

Elettronica di consumo, ecc. utilizzata anche dalle aziende

La visibilità dell'elettronica di consumo e dei NAS è aumentata notevolmente. In genere questi sistemi non sono progettati in funzione della sicurezza. Dispositivi come le smart TV sono sempre più presenti nelle aziende e offrono un gateway se possono essere accessibili direttamente da Internet. La situazione è simile a quella dei sistemi di automazione domestica. Molti di questi sono visibili e troppo poco protetti.

Comunicato stampa First Security Technology, Coira