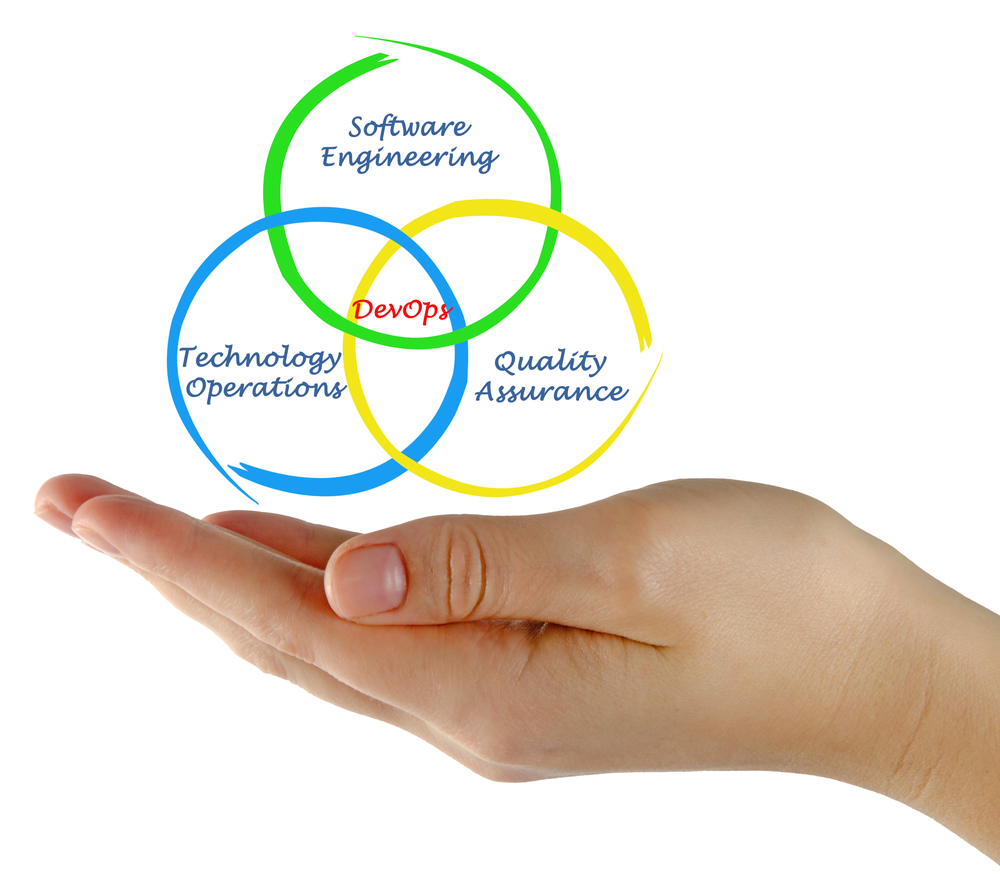

Sicherung privilegierter Zugriffe in DevOps-Umgebungen

Sicherheitsstrategien müssen unternehmensweite Massnahmen zum Schutz privilegierter Zugriffe und Zugangsdaten umfassen – gerade auch im DevOps-Umfeld.

Nicht selten sind gerade im DevOps-Umfeld Service-Accounts, Encryption-, API- und SSH-Keys, Secrets von Containern oder eingebettete Passwörter in Programm-Code häufig ungesichert. So hat auch der „Global Advanced Threat Landscape Report 2018“ von CyberArk ergeben, dass mehr als 70 Prozent der befragten Unternehmen noch keine „Privileged Access Security“-Strategie für DevOps-Umgebungen haben.

Fünf Empfehlungen

Der neue CISO-View-Report von CyberArk liefert nun für die Umsetzung einer solchen Strategie fünf zentrale Empfehlungen, die auf realen Erfahrungswerten der teilnehmenden Verantwortlichen für die Informationssicherheit basieren:

- Einbindung der Security-Teams in DevOps-Prozesse: Förderung der Zusammenarbeit von Security- und DevOps-Teams sowie Integration von DevOps- und Security-Tools und Practices in die Standardvorgehensweisen.

- Priorisierung der Sicherung von DevOps-Tools und Infrastrukturen: Konzeption und Umsetzung von Richtlinien für die Tool-Auswahl und -Konfiguration, die Kontrolle des Zugriffs auf DevOps-Tools, die Umsetzung von Least-Privileges-Konzepten sowie die Sicherung und Überwachung von Infrastrukturen.

- Etablierung unternehmensweit gültiger Anforderungen für die Sicherung von Zugangsdaten und Secrets: Aufbau eines zentralen Zugangsdaten-Managements, Erweiterung von Audit- und Überwachungssystemen, Elimination von festen Zugangsdaten in Tools und Applikationen sowie Entwicklung wiederverwendbarer Code-Module.

- Einführung von Prozessen für das Testen von Applikationen: Integration automatisierter Code-Tests, kontinuierliche Behebung von Sicherheitsproblemen im Entwicklungsprozess und eventuell Aufsetzen eines „Bug Bounty“-Programms.

- Evaluierung der Resultate des DevOps-Sicherheitsprogramms: Regelmässige Überprüfung der Secrets-Management-Lösung und Ermittlung von Optimierungspotenzialen.

Der neue Report ist Teil der CISO-View-Industrieinitiative. Im Rahmen der Initiative werden Forschungen durchgeführt und Leitfäden entwickelt, die Sicherheitsteams bei der Konzeption und Umsetzung effizienter Cyber-Security-Programme unterstützen.

Quelle: CyberArk